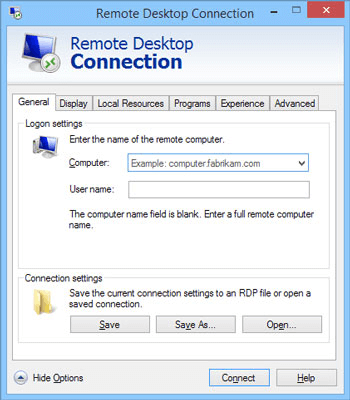

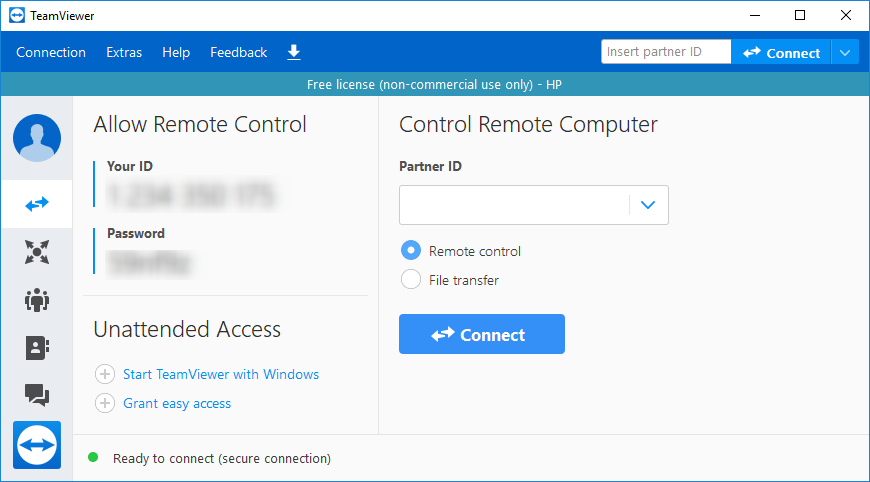

Controlla il tuo PC a Distanza: Guida Rapida e Facile

- Home

- Supporto

- Suggerimenti USB Blocker

- Controlla il tuo PC a Distanza: Guida Rapida e Facile

Sommario

Esploriamo le tecniche di controllo remoto del computer, evidenziando i principali aspetti e le soluzioni più efficaci.

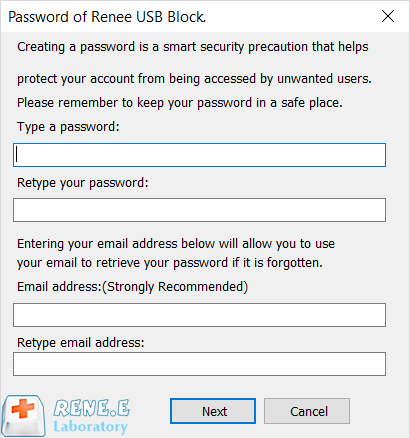

Facile da usare Le operazioni semplici si adattano alle mani verdi e ai professionisti.

Impedire la fuga di notizie sulla privacy I dispositivi esterni non autorizzati non possono eseguire o ottenere informazioni sul PC.

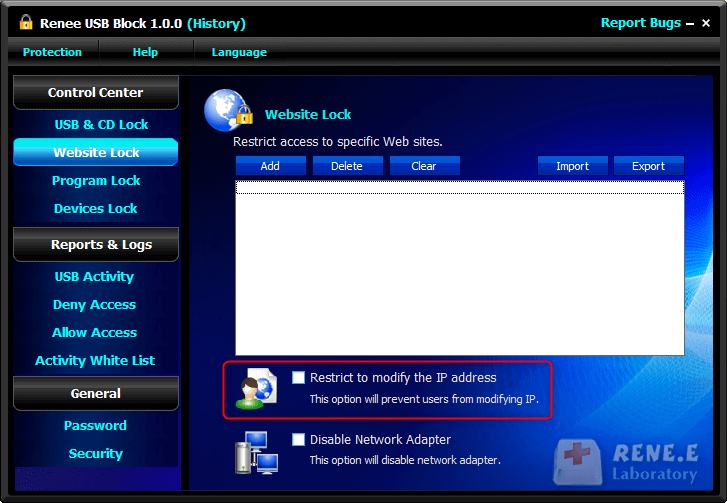

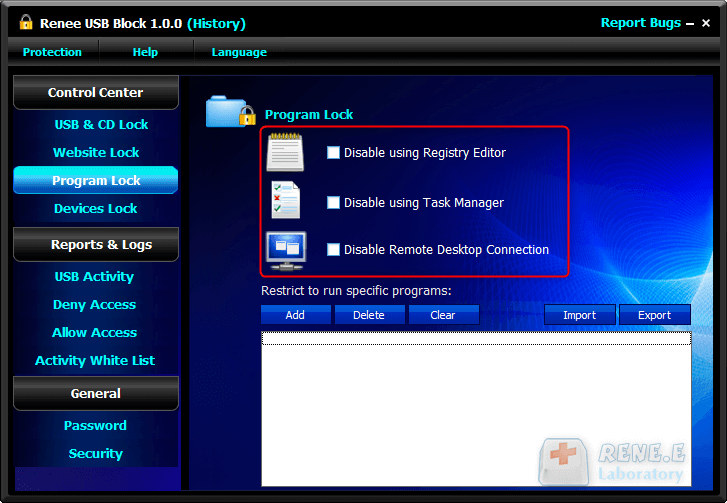

Controllo e blocco Gli utenti possono bloccare dispositivi, siti web, applicazioni e porte USB.

Monitoraggio e registri Gli utenti possono selezionare la directory di destinazione da monitorare e generare la cronologia.

Autoprotezione Si blocca se gli utenti inseriscono 5 volte una password errata. Una volta inserita una password errata per più di 5 volte, verrà inviata una notifica per la modifica della password. La password è necessaria anche per la disinstallazione.

Facilità d'uso Le operazioni semplici si adattano alle mani verdi e ai professionisti.

Impedire la fuga di notizie sulla privacy I dispositivi esterni non autorizzati non possono eseguire o ottenere informazioni sul PC.

Monitor e registri Monitora la directory di destinazione e genera la cronologia.

ScaricaScarica 1153 utenti hanno scaricato e protetto i dati del computer!

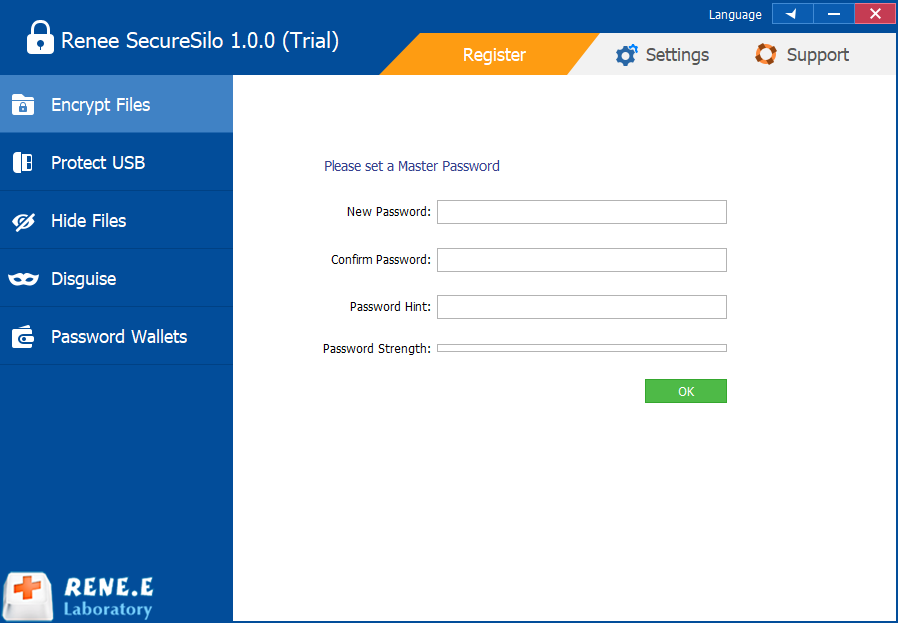

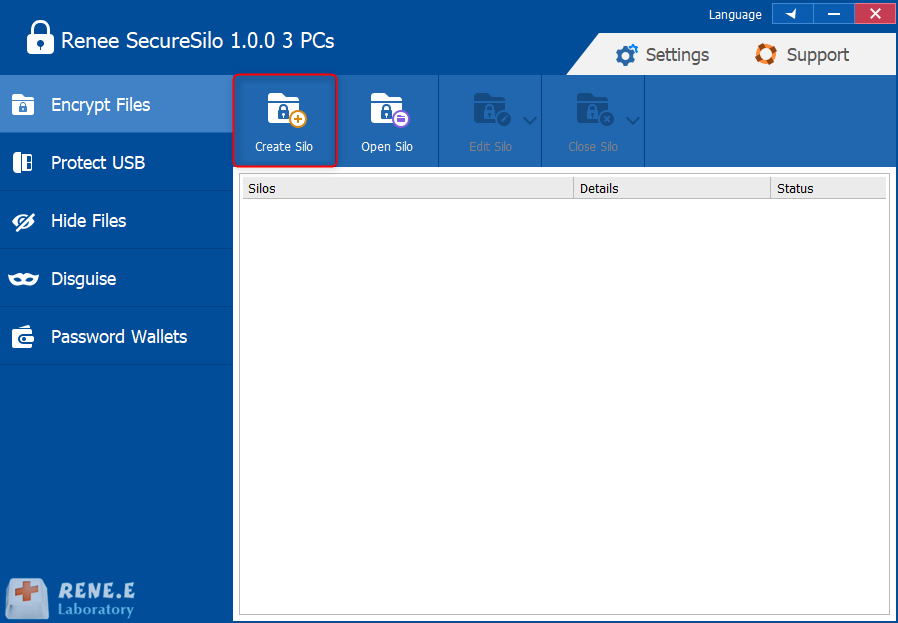

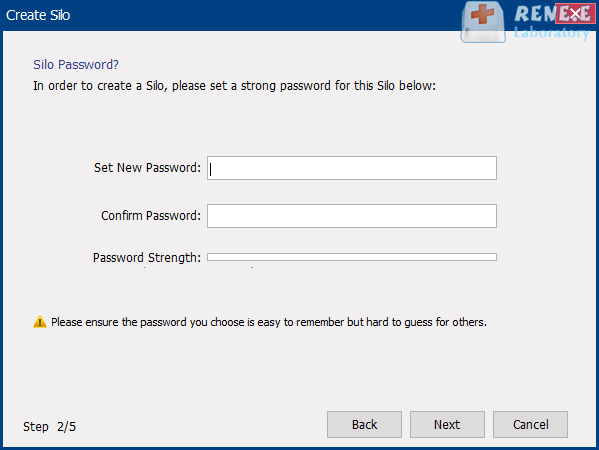

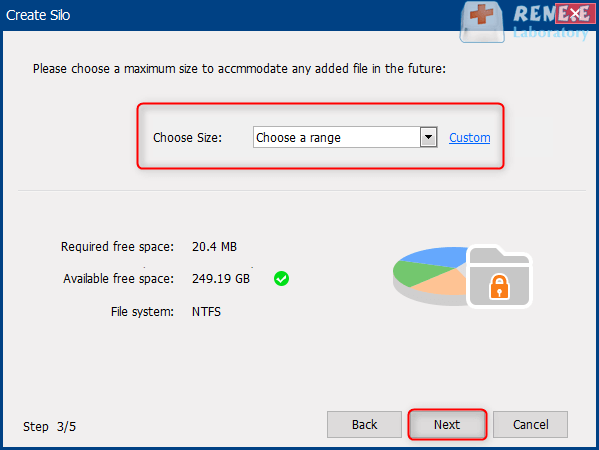

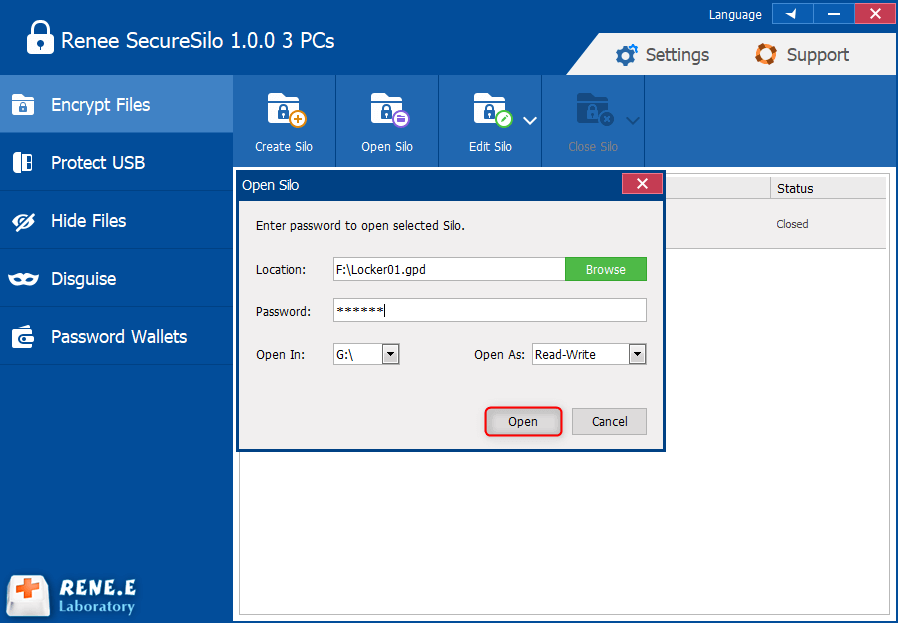

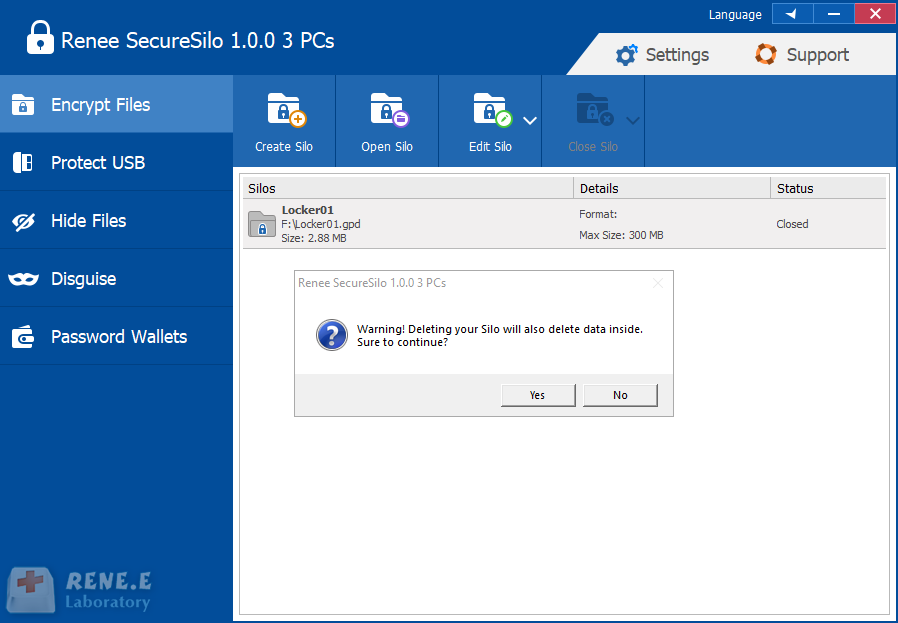

Crittografia veloce Utilizzando la tecnologia del disco crittografato virtuale, i file crittografati vengono completati in 1 secondo.

Facile da usare Interfaccia semplice, facile da usare

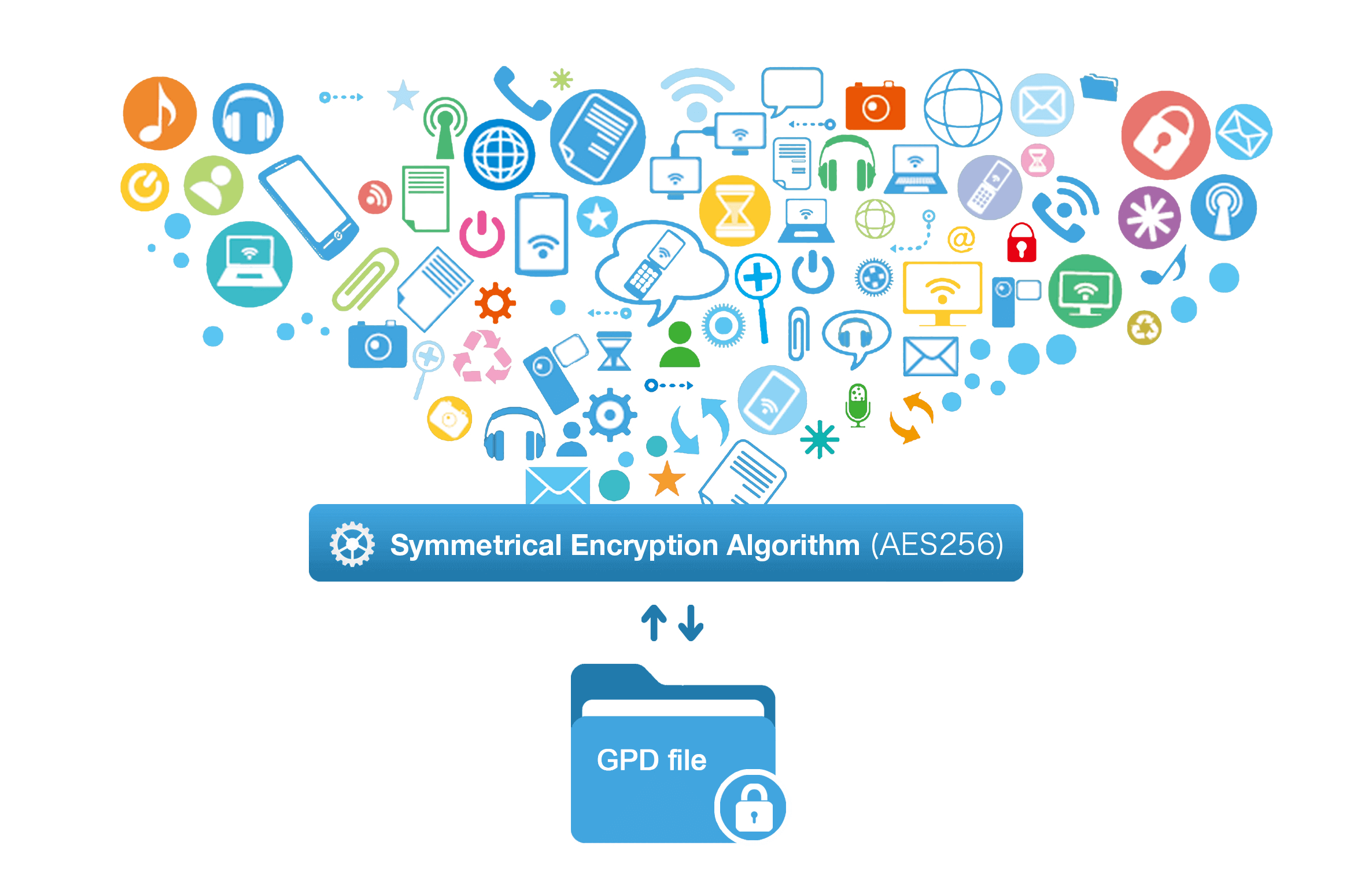

Buona riservatezza Viene adottato l'algoritmo di crittografia AES256, il formato non è aperto e la riservatezza è buona.

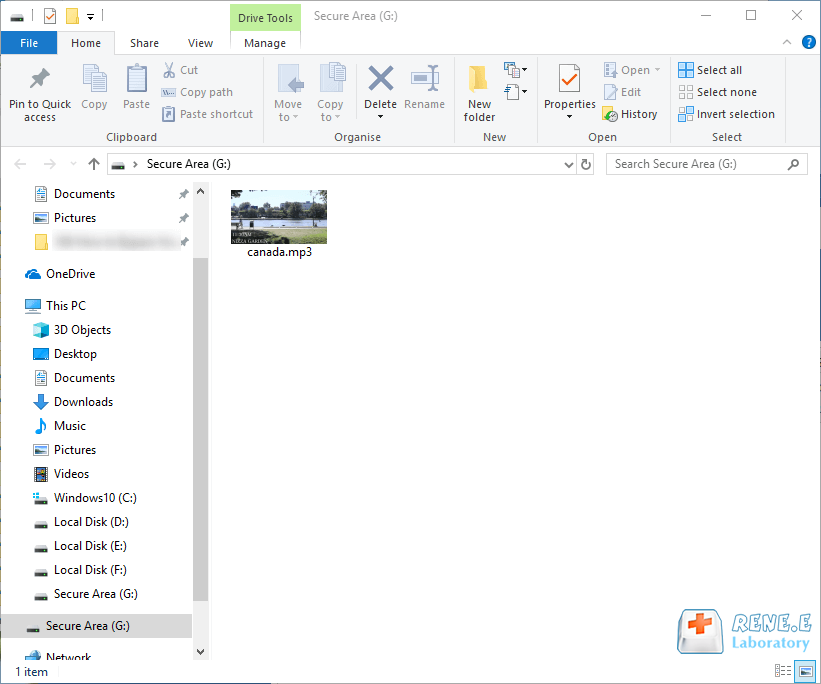

Crittografare qualsiasi file Supporta la crittografia sicura di qualsiasi tipo di file come immagini, video, ufficio e applicazioni.

Soluzione completa per la crittografia dei dati Può proteggere dispositivi USB/file nascosti/file falsi/portafogli di password

Crittografia veloce Utilizzando la tecnologia del disco crittografato virtuale, i file crittografati vengono completati in 1 secondo.

Facile da usare Interfaccia semplice, facile da usare

Buona riservatezza Viene adottato l'algoritmo di crittografia AES256, il formato non è aperto e la riservatezza è buona.

Articoli correlativi :

Accedi Facilmente alla Modalità Provvisoria in Windows 10: Scoprilo Ora!

26-12-2023

Giorgio : Scopri come accedere alla Modalità Provvisoria in Windows 10 per risolvere errori: guida passo dopo passo per un...

Il Futuro è Qui: Scopri il 5G IoT e le sue Rivoluzionarie Applicazioni!

25-12-2023

Lorena : L'Internet delle Cose (IoT) rivoluziona la connettività nell'era del 5G, scopri i dettagli fondamentali in questo approfondimento.

Risolvi Bug iOS 12 su iPhone: Aggiornamento e Soluzioni Facili!

23-12-2023

Giorgio : Scopri soluzioni efficaci ai bug di iOS 12 e ottimizza le prestazioni di iPhone 6, 7, 8 con...

Proteggi la tua Privacy su Android e iOS: Guida alla Sicurezza!

22-12-2023

Lorena : Per proteggere i dati sullo smartphone, essenziali nella vita quotidiana, seguite le nostre migliori pratiche per la sicurezza...