Monitoraggio PC Completo – Cattura ogni Attività in un Clic!

- Home

- Supporto

- Suggerimenti USB Blocker

- Monitoraggio PC Completo – Cattura ogni Attività in un Clic!

Sommario

Riduci al minimo il rischio di fuga dati con metodi e software avanzati per il monitoraggio efficace dei computer in ufficio.

Dichiarazione di non responsabilità

Cosa si vuole monitorare?

1. Monitorare tutte le attività sul computer Una volta effettuato il monitoraggio, è possibile vedere tutte le attività degli utenti sul PC, compresa la cronologia di navigazione in Internet e la cronologia delle chat. Questo potrebbe danneggiare la sensibilità dei dipendenti e infrangere la legge.

2. Monitorare le attività di una specifica località Nella maggior parte dei casi, i capi vogliono sapere cosa succede in file specifici. Possiamo quindi monitorare questi file e creare una protezione migliore per evitare la fuga di dati.

Come monitorare?

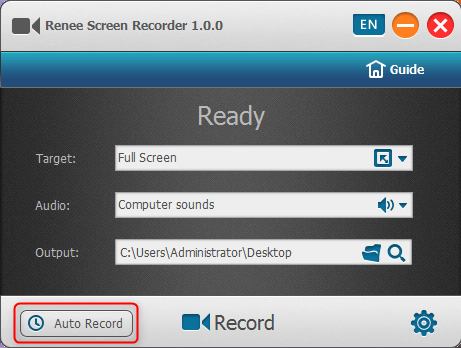

Metodo 1: registrare le attività dello schermo con Renee Screen Recorder

Renee Screen Recorder, un software di registrazione totalmente gratuito, consente agli utenti di registrare lo schermo e il suono del computer. Inoltre può registrare le attività del mouse allo stesso tempo. Anche gli utenti possono aggiungi filigrana E impostare il piano di registrazione automatica .

Unione video I video possono essere uniti rapidamente e possono essere aggiunte transizioni interessanti.

Ritaglia video facilmente Le dimensioni e la durata del video possono essere regolate arbitrariamente.

Varie funzioni di modifica È possibile aggiungere vari filtri, effetti speciali, filigrane, musica, sottotitoli, ecc.

Facile da usare L'interfaccia è semplice e i principianti possono completare rapidamente la produzione video/audio.

Software multifunzionale Oltre all'editing video, puoi anche convertire formati e registrare schermate.

Unione video I video possono essere uniti rapidamente e possono essere aggiunte transizioni interessanti.

Ritaglia video facilmente Le dimensioni e la durata del video possono essere regolate arbitrariamente.

Varie funzioni di modifica È possibile aggiungere vari filtri, effetti speciali, filigrane, musica, sottotitoli, ecc.

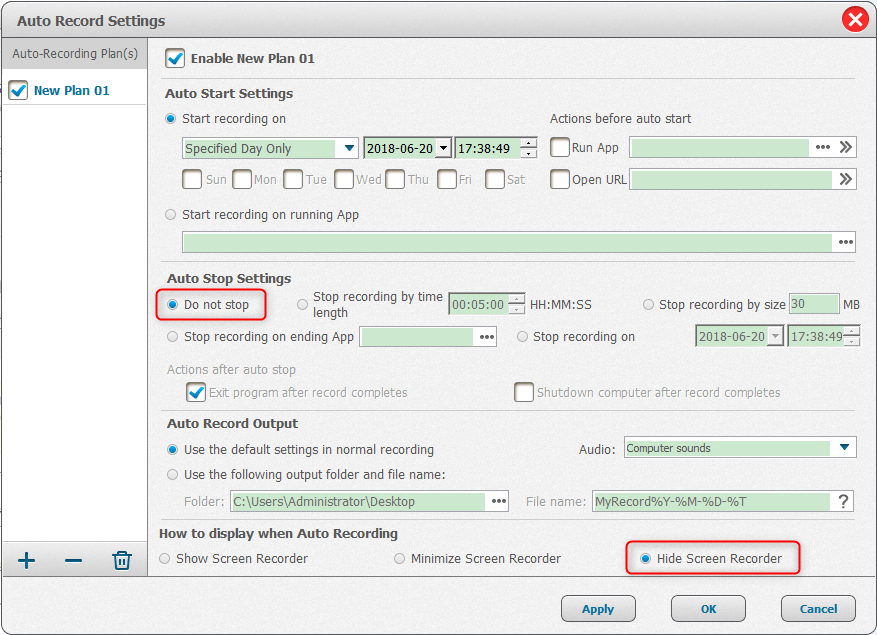

Registra segretamente le attività sullo schermo

Sicuramente non vorrai che gli altri sappiano che il loro computer è sotto controllo quando controlli il computer di altri. Quindi registrare segretamente in Renee Screen Recorder può farti un favore.

Svantaggi

- Il video registrato occuperà molto spazio sul disco e non è adatto per registrazioni di lunga durata.

- Questo comportamento potrebbe offendere la privacy degli utenti del computer.

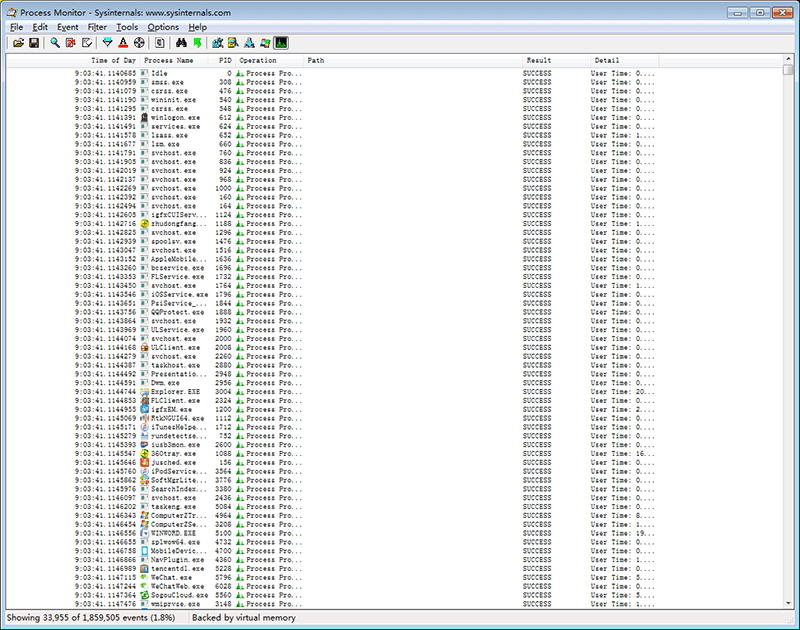

Metodo 2: Utilizzare un software di monitoraggio del computer - Process Monitor

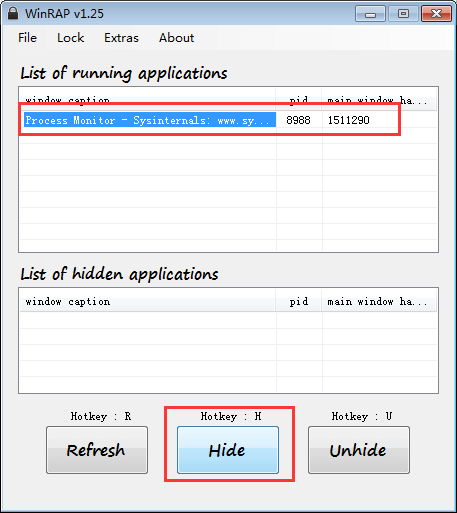

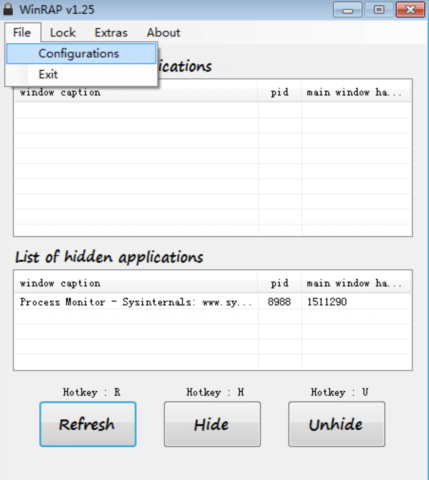

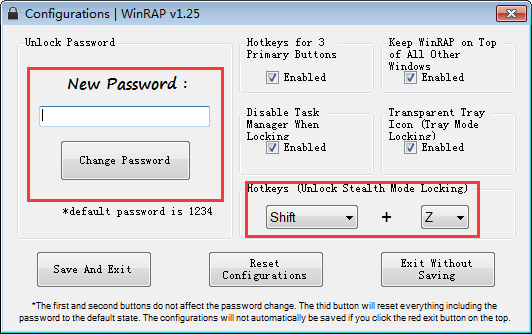

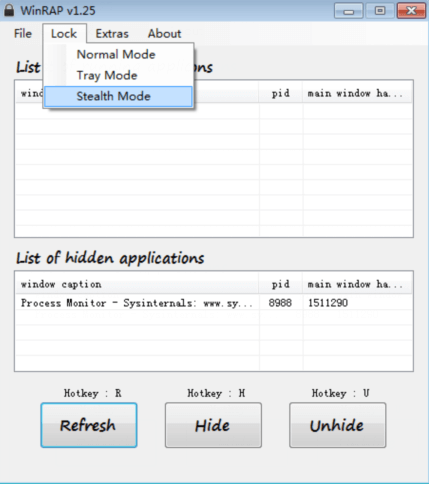

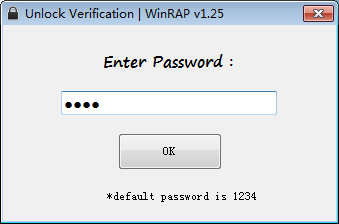

Nascondi l'interfaccia di Process Monitor con WinRAP

Progettato per nascondere l’interfaccia del software in esecuzione, WinRAP è facile da usare.

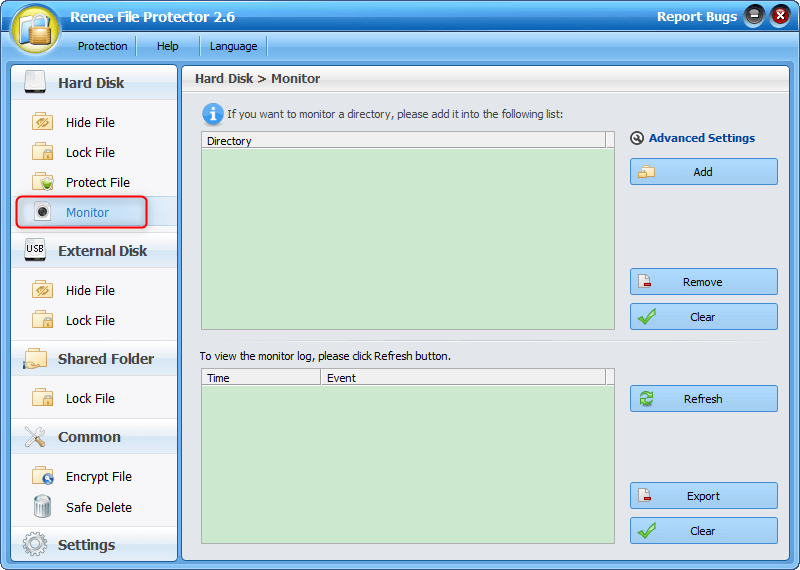

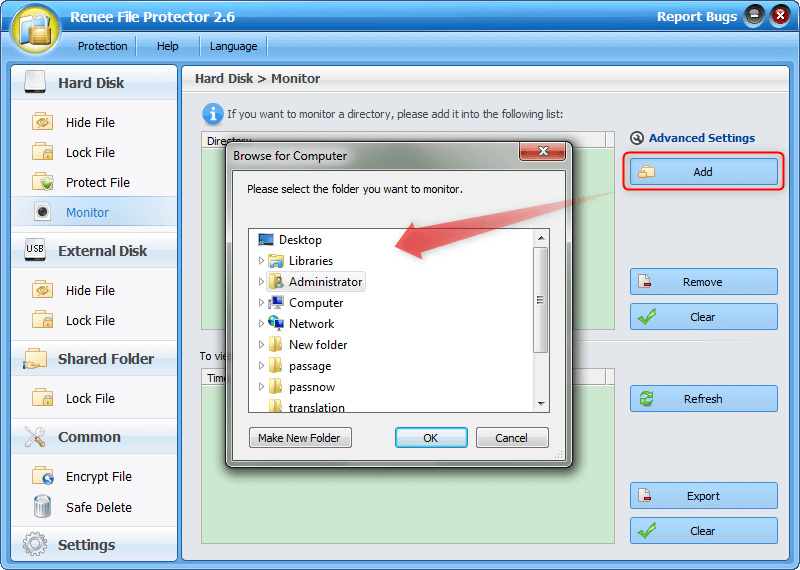

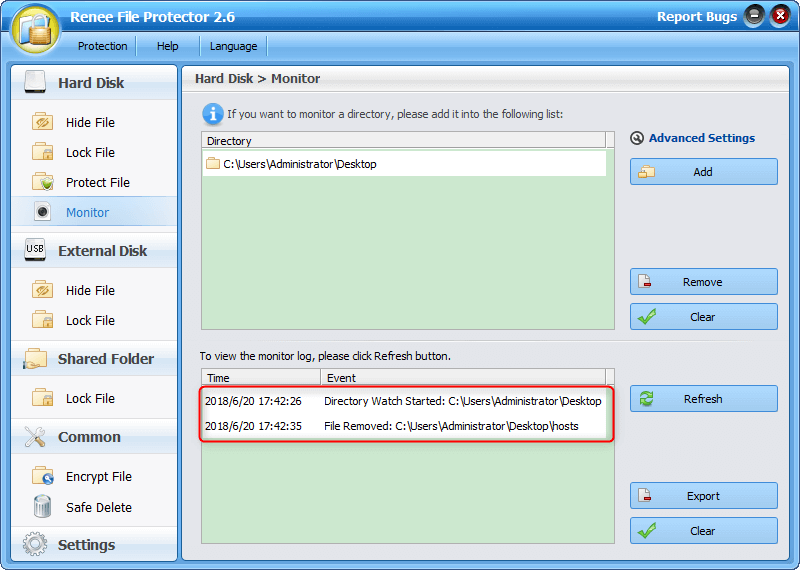

Metodo 3: Monitorare il computer con Renee File Protector

Come monitorare i file del computer con Renee File Protector

Facile da usare I file possono essere crittografati e protetti con pochi semplici clic.

Protezione completa Le operazioni di protezione come nascondere e bloccare possono essere eseguite su file locali o file su disco U.

Buona riservatezza Il formato crittografato non viene divulgato per evitare perdite di privacy.

Crittografia a compressione Supporta operazioni di compressione e crittografia su file arbitrari, aumentando la sicurezza dei trasferimenti di file.

Prevenire la rottura Puoi impostare fino a 5 tentativi di password per impedire il cracking della forza bruta

Facile da usare I file possono essere crittografati e protetti con pochi semplici clic.

Protezione completa Le operazioni di protezione come nascondere e bloccare possono essere eseguite su file locali o file su disco U.

Buona riservatezza Il formato crittografato non viene divulgato per evitare perdite di privacy.

Vantaggi

- Supporto per monitorare più cartelle e partizioni contemporaneamente.

- Monitora solo i file di destinazione anziché tutte le attività. Ciò non disobbedirà alla legge.

Nella versione gratuita è disponibile solo la password predefinita. Pertanto altri possono eliminare la destinazione del monitoraggio senza autorizzazione.

Articoli correlativi :

Registra Facilmente NHK&VOA: Guida Rapida

06-01-2024

Lorena : Questo articolo illustra metodi efficaci per registrare programmi da NHK e VOA nonostante un'impegnativa routine quotidiana.

Registra il Gameplay su Steam Facilmente: Guida Rapida!

06-01-2024

Giorgio : Steam è leader nell'industria videoludica per l'acquisto e condivisione di giochi; ecco come registrare semplicemente il tuo gameplay.

Conversione Veloce da PowerPoint a MP4: Guida Facile

27-12-2023

Lorena : Scoprite come convertire facilmente le presentazioni PowerPoint in video MP4 con la nostra guida dettagliata e pratica.

Cattura e Rivivi i Tuoi Gameplay su PC: Il Miglior Registratore per Windows

27-12-2023

Giorgio : Ottimizza il gameplay: scopri i migliori strumenti per registrare e condividere le tue sessioni di gioco su PC...